- Autor John Day day@howwhatproduce.com.

- Public 2024-01-30 11:59.

- Naposledy zmenené 2025-01-23 15:06.

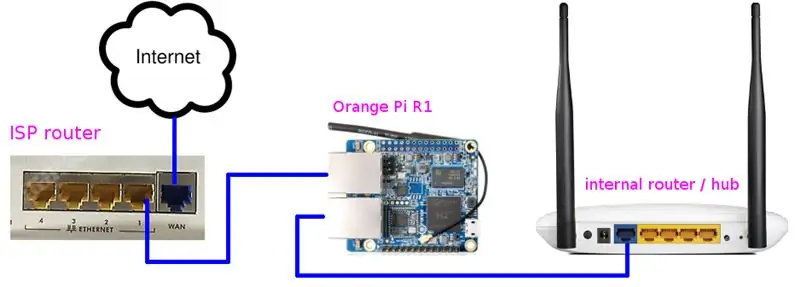

Musel som si kúpiť ďalší Orange Pi:) Dôvodom bolo, že môj telefón SIP začal v noci zvoniť od podivných čísel a môj poskytovateľ VoIP navrhoval, že je to kvôli skenovaniu portov. Ďalší dôvod - príliš často som počul o hackeroch smerovačov a mám router, ktorý nemôžem spravovať (Altibox/Nórsko). Tiež som bol zvedavý, čo sa deje v mojej domácej sieti. Rozhodol som sa preto vytvoriť most-firewall, transparentný pre domácu sieť TCP/IP. Otestoval som to na počítači, potom som sa rozhodol kúpiť OPi R1 - menší hluk a menšia spotreba energie. Ak máte vlastný dôvod mať takýto hardvérový firewall - je to jednoduchšie, ako si myslíte! Nezabudnite si kúpiť chladič a slušnú kartu micro SD.

Krok 1: OS a kabeláž

Nainstaloval som si Armbian:

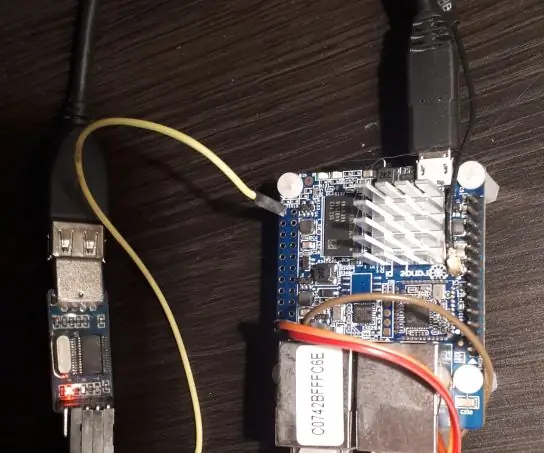

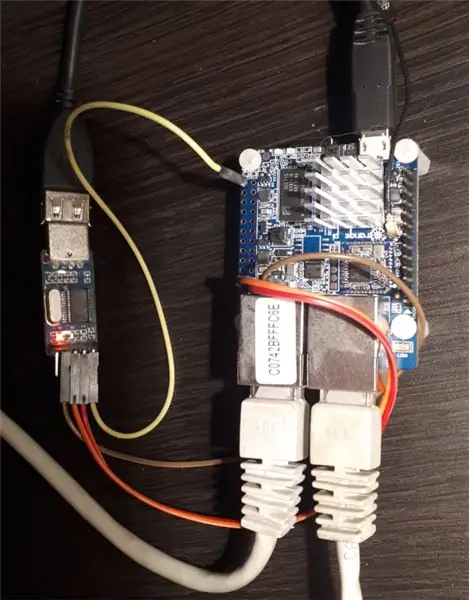

Ako ste si asi všimli, na prístup k sériovej konzole som použil prevodník USB TTL, čo nebolo potrebné, predvolená konfigurácia siete predpokladá DHCP.

Jediná poznámka k prevodníku - v mnohých tutoriáloch nie je navrhnuté žiadne pripojenie VCC. Mne to fungovalo iba vtedy, keď bolo pripojené napájanie (3,3 V je jediný štvorcový kolík na doske). A bude sa prehrievať, ak nebude pripojený k USB pred zapnutím napájania. Myslím, že R1 má vývod kompatibilný s OPi Zero, mám problémy s nájdením schém R1.

Po zavedení systému Armbian, zmene hesla root a niektorých aktualizáciách/aktualizáciách som našiel dve rozhrania ('ifconfig -a') - eth0 a enxc0742bfffc6e. Začiarknite to, pretože ich teraz budete potrebovať - najúžasnejšie na tom je, že na premenu R1 na ethernetový most stačí upraviť súbor/etc/network/interfaces. Zaujalo ma, že Armbian prichádza s niektorými predkonfigurovanými verziami súboru vrátane rozhraní interfaces.r1switch - znie to, čo potrebujeme, ale nefunguje to.

Ďalšou dôležitou vecou bola správna identifikácia ethernetových portov - enxc0742bfffc6e bol ten, ktorý sa nachádzal v blízkosti sériových pinov.

Predtým, ako R1 stratíte kontakt s internetom (OK, mohlo to byť lepšie nakonfigurované), nainštalujte jednu vec:

sudo apt-get install iptables-persistent

Krok 2:/etc/network/interfaces

Ak prepnete lokálnu sieť na eth0, budete potrebovať nasledujúci súbor rozhraní (vždy sa môžete vrátiť k pôvodnej verzii pomocou sudo cp interfaces.default interfaces; reboot):

auto br0iface br0 inet manuál

bridge_ports eth0 enxc0742bfffc6e

most_stp vypnutý

bridge_fd 0

bridge_maxwait 0

most_maxage 0

Krok 3: Iptables

Po reštarte by mal byť váš R1 transparentný pre sieť a fungovať ako káblový konektor. Teraz uľahčime život tým zlým, ktorí tam sú - nakonfigurujte pravidlá brány firewall (hašované riadky sú komentáre; upravte sieťové adresy podľa konfigurácie DHCP!):

# zablikajte všetkými a zatvorte dvere

iptables -Fiptables -P VKLAD VSTUPU

iptables -P DOPREDU DOPAD

iptables -P VÝKUP DOPADU

# ale nechajte internú sieť ísť von

iptables -A INPUT -m physdev --physdev -is -bridged --physdev -in eth0 -s 192.168.10.0/24 -j ACCEPT

iptables -A DOPREDU -m physdev --physdev -is -bridged --physdev -in eth0 -s 192.168.10.0/24 -j ACCEPT

# umožniť DHCP prejsť cez most

iptables -A VSTUP -i br0 -p udp --port 67:68 --sport 67:68 -j PRIJAŤ

iptables -A FORWARD -i br0 -p udp --port 67:68 --sport 67:68 -j PRIJAŤ

# mala by byť presmerovaná všetka zavedená návštevnosť

iptables -A VPRED -m conntrack --ctstate ZARIADENÉ, SÚVISIACE -j AKCEPTOVAŤ

# len pre miestny prehliadač - prístup k monitorovacím nástrojom, ako je darkstat

iptables -A INPUT -i lo -j ACCEPT iptables -A OUTPUT -o lo -j ACCEPT

#block spoofing

iptables -A VPRED -m physdev --physdev -is -bridged --physdev -in enxc0742bfffc6e -s 192.168.10.0/24 -m limit --limit 5/min -j LOG --log -level 7 --log -prefix SIEŤOVÝ FILTR

iptables -A DOPREDU -m physdev --physdev -is -bridged --physdev -in enxc0742bfffc6e -s 192.168.10.0/24 -j ODMIETNUTIE

Krok 4: Záverečné úvahy

Po týždni - funguje to perfektne. Jediné, čo vymyslím (a odošlem tu), je monitorovanie siete a prístup cez ssh. Opakujem - zmena súboru rozhraní na obsah, ktorý som pripojil, odpojí zariadenie R1 od siete IP - bude fungovať iba sériový port.

6. júna 2018: premostenie nie je také náročné, ale R1 vyžaruje veľa tepla, príliš veľa. Jednoduchý chladič je veľmi horúci - zvláštne a nepáči sa mi to. Možno je to v poriadku, možno má niekto iné riešenie ako fanúšik.

18. augusta 2018: „armbianmonitor -m“ukazuje 38 stupňov Celzia, čo je hlboko pod mojím osobným vnímaním. Cítil som výraznú zmenu (nadol), keď som trochu znížil hodiny:

echo 1000000>/sys/devices/system/cpu/cpu0/cpufreq/scaling_max_freq

BTW - Podarilo sa mi pripojiť k mojej domácej sieti WLAN, ale R1 neprijal žiadnu IP prostredníctvom DHCP, nefunguje ani statické priradenie. Bol to môj prvý pokus o administrátorské rozhranie, iné ako sériové. Ďalšou myšlienkou je mať stále priradenú IP k jednému z ethernetových portov. K tomuto sa vrátim o niekoľko mesiacov.

Odporúča:

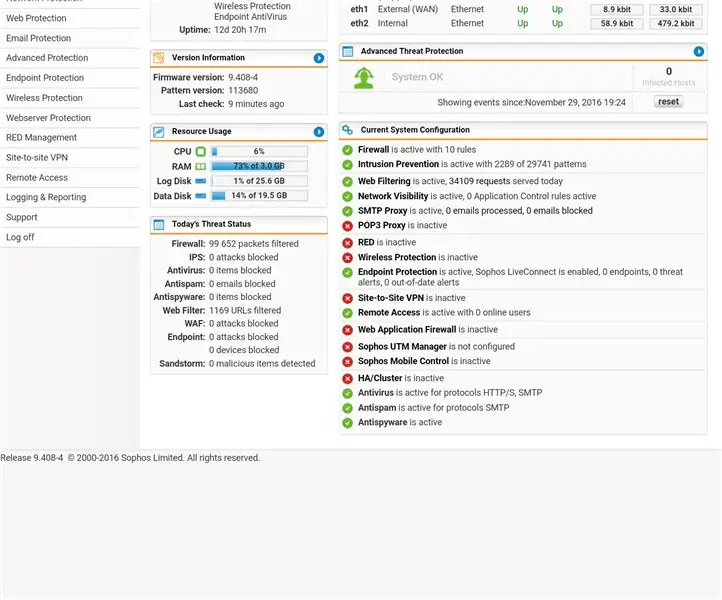

Chráňte svoju sieť pomocou brány firewall UTM zadarmo: 4 kroky

Chráňte svoju sieť pomocou bezplatného firewallu UTM: Táto príručka sa zameriava na základy inštalácie a spustenia Sophos UTM vo vašej domácej sieti. Jedná sa o bezplatný a veľmi výkonný softvérový balík. Snažím sa zasiahnuť do najnižšieho spoločného menovateľa, takže nejdem do aktívnej integrácie adresárov, vzdialených

Firewall Raspberry Pi4: 12 krokov

Firewall Raspberry Pi4: S novým vydaním Raspbery Pi 4 (RPi4) som sa rozhodol urobiť zo seba firewall pre domáce použitie. Keď som narazil na internet, našiel som skvelý článok na túto tému od Guillauma Kaddoucha (https://networkfilter.blogspot.com/2012/08/building

Pridajte server MC Server do brány FireWall: 12 krokov

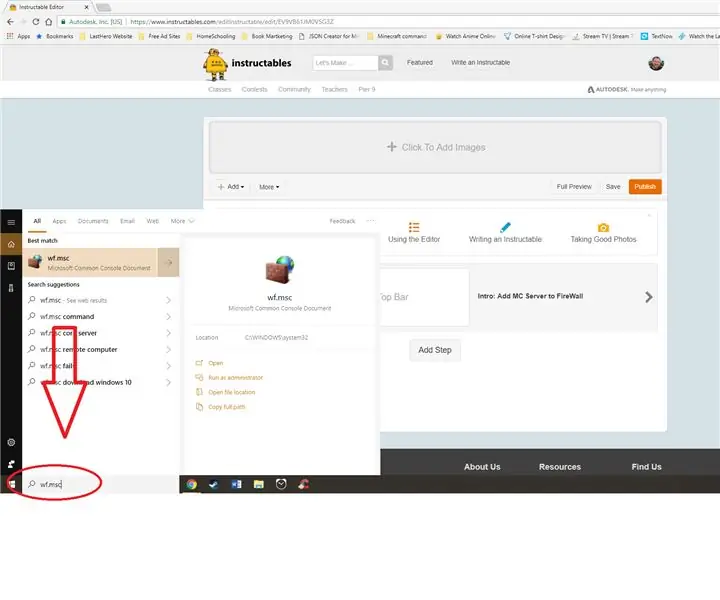

Pridajte server MC Server do brány FireWall: 1. Napíšte " wf.msc " do vyhľadávacieho panela vľavo od panela úloh. Alt. Prejdite na Ovládací panel, otvorte bránu firewall systému Windows (Defender) a v ponuke vľavo vyberte položku Rozšírené nastavenia

OrangeBOX: Zabezpečené záložné úložné zariadenie založené na OrangePI: 5 krokov

OrangeBOX: Zabezpečené záložné úložné zariadenie založené na OrangePI: OrangeBOX je zálohovací box pre vzdialené servery typu všetko v jednom pre akékoľvek servery. Váš server môže byť infikovaný, poškodený, vymazaný a všetky vaše údaje sú na OrangeBOX stále v bezpečí a komu by sa nepáčila misia nemožná ako záložné zariadenie, to, čo práve

Obchádzanie brány firewall/servera proxy: 3 kroky

Obchádzanie brány firewall/servera proxy: Prišlo mnoho ďalších študentov a pýtali sa ma, ako sa dostať k bránam firewall a serverom proxy. IT ľudia v škole začínajú byť múdrejší, pokiaľ ide o študentov, ktorí používajú proxy. Chvíľu som nad týmto problémom premýšľal a mám riešenie. Prečo si nevytvoriť vlastné webové stránky